國安局的任務一向是找出各種新方法來追蹤這些威脅,避免下一次憾事發生;假如明天又再發生一起911事件,我們第一個問題仍會跟20年前一樣:怎麼會毫無察覺?

然而,911事件過後的20年,國安威脅型態起了翻天覆地的變化。流氓國家或行為者現在要破壞嵌入波音737MAX飛機的軟體,比恐怖分子劫機撞向建築物容易得多。

只花十年,網路攻擊快速崛起

十年前還只是假設的威脅場景,現在千真萬確在發生:俄羅斯已有能力在嚴冬發動一場大停電;一次簡單的網路釣魚攻擊,最後改變美國總統選情走向;醫院因北韓的網路攻擊拒收病患;伊朗駭客在水壩系統中搞破壞;美國的醫院、城市,都遭到勒索軟體挾持;新冠病毒大流行期間,中國、伊朗、越南、南韓都曾入侵負責帶領美國對抗疫情的機構。

這簡直是個無底洞。

新冠肺炎疫情期間,網路犯罪分子以勒索軟體挾持旗下有400多個據點的連鎖醫院「環球健康服務公司」(Universal Health Services),成了美國史上規模最大的醫療設施網路攻擊。一家臨床試驗管理系統的軟體商也遭到勒索軟體攻擊,幾百項臨床試驗無法進行,其中也包括針對新冠病毒開發篩檢試劑、療法和疫苗的緊急臨床試驗。

新冠肺炎期間,美國擁有400多個據點的「環球健康服務公司」遭到大規模網路攻擊。圖片來源:截自Universal Health Services網站

新冠肺炎期間,美國擁有400多個據點的「環球健康服務公司」遭到大規模網路攻擊。圖片來源:截自Universal Health Services網站

問題太多了,我們看到的只能算以管窺天。多年來,美國情報機構不斷以監視敵人、規畫作戰計畫和確保國家安全,來合理化隱匿數位漏洞的做法。結果,網際網路已緊密連結全世界——數位漏洞只要能影響一個人,就能影響所有人。實體世界和數位世界的界限愈來愈模糊。

此外,全球網路軍備競賽如火如荼展開,各國政府投入大量時間和金錢修補漏洞,比企業界和開放原始碼社群所花的時間和金錢多得多。俄羅斯、中國、北韓和伊朗都在儲備零時差漏洞,在別人的系統中設置邏輯炸彈。

這些國家非常了解美國的數位地形,事實上,他們已經潛進美國的很多系統裡面了。在影子仲介商洩漏國安局工具、現成駭客工具日漸普及、數位雇傭兵市場愈來愈成熟之下,我們可以合理推斷,美國和敵人間的懸殊差距已大幅縮小。(延伸閱讀|早9晚9、簡體字小抄⋯⋯資安公司3證據 揭中國駭客攻擊7家台灣半導體廠?)

如何逃生?從頭開始最實在

現在,是時候開始挖掘一條逃生之路了。

安全問題應該從源頭就處理好,長久以來,我們總是在有漏洞的程式已經進入無數人手中,進入汽車、飛機、醫療器材和輸電網路,才開始解決問題。資安產業保護有漏洞系統的方式,是以防火牆和防毒軟體築起一道數位護城河,結果證明沒有用,現在已經很難找到還沒被駭客入侵過的企業或政府機構了。

我們必須採取美國國安局「縱深防禦」(defense in-depth)的做法,這是一種從程式做起的多層次網路安全策略。要設計出安全程式,唯一方法就是先了解漏洞原因、出現地和攻擊者怎麼利用,再利用這些知識檢查程式,減少攻擊可能性。

這就涉及開放原始碼軟體的問題,這種自由軟體構成了網路上大部分功能的隱形骨架。

不起眼的開放原始碼成了關鍵基礎設施,基金會與科技公司已積極行動,尋找和資助重要的開放原始碼計畫,並向開發者提供資金、培訓和工具來保護軟體。另外,微軟和臉書聯合舉辦網路漏洞回報獎勵計畫,鼓勵駭客回報漏洞,以獲得現金獎勵。

政府也要有所作為,歐盟委員會贊助開放原始碼軟體的審查工作,也設立漏洞回報獎金。美國政府也朝這個方向慢慢努力,例如,美國食品藥物管理局(FDA)要求醫療器材商提交「資安材料清單」,列出醫療器材中可能藏有漏洞的每一種商用、現成及開放原始碼軟硬體組件。

美國食品藥物管理局發表「醫療裝置安全行動計畫」,要求廠商列出醫療器材可能藏有漏洞的原始碼軟硬體組件。圖片來源:截自美國食品藥品管理局網站

美國食品藥物管理局發表「醫療裝置安全行動計畫」,要求廠商列出醫療器材可能藏有漏洞的原始碼軟硬體組件。圖片來源:截自美國食品藥品管理局網站

我們也必須開始檢定程式開發人員,Linux基金會最近開始頒發數位證章給修完安全程式編寫培訓課程,並通過檢定考試的程式設計者。該基金會執行理事吉姆・澤姆林(Jim Zemlin)說,他認為政府應要求維護關鍵程式的開發人員,考取類似駕照的網路安全證照。仔細想想,這些程式最終會用在我們的手機、汽車和武器系統,他的提議聽起來十分合理。

我們也必須重新思考電腦基本架構,先確認哪些是關鍵系統,像是客戶數據、醫療記錄、商業機密、生產系統,還是汽車的剎車和轉向系統⋯⋯把它們跟非關鍵系統區隔開來,危急時才允許互通。

對於民眾,多重要素身分驗證是防禦這類攻擊的最好辦法,只要有選擇,現在就馬上啟用。因為,過去三年來,所謂的「密碼噴灑攻擊」(password-spraying attacks)激增,駭客以常見密碼(例如「123456」)在多個用戶帳號上測試,這完全不需要什麼技術,卻非常有效。伊朗駭客組織入侵美國36家民營企業、多家政府機構和非政府組織,靠的也只是噴灑密碼。(延伸閱讀|一張表看懂!FB、LINE等五大通訊軟體,誰最容易被駭?)

數位安全性最高的國家怎麼做?

研究顯示,數位安全性最高的國家(即每台電腦平均被駭客成功入侵次數最少),都是數位化程度最高的地方,排名最前面的都是北歐國家——挪威、丹麥、芬蘭、瑞典,而日本最近也加入行列。

數位安全度最高的挪威,數位化程度全球排名第五。挪威政府從2003年開始推行全國網路安全策略,每年重新審視、更新,以應對當前威脅。凡是提供金融、電力、衛生、糧食、交通、暖氣、通訊和媒體平台等「基本國家功能」的挪威企業,都必須達到「合理」的安全性要求,如果沒有執行滲透測試、威脅監控,或遵循其他資安最佳範例,政府就會開罰;此外,挪威政府部門員工必須使用電子身分識別、多重要素身分驗證和加密通訊,挪威企業也把網路安全視為員工培訓和企業文化的重點。

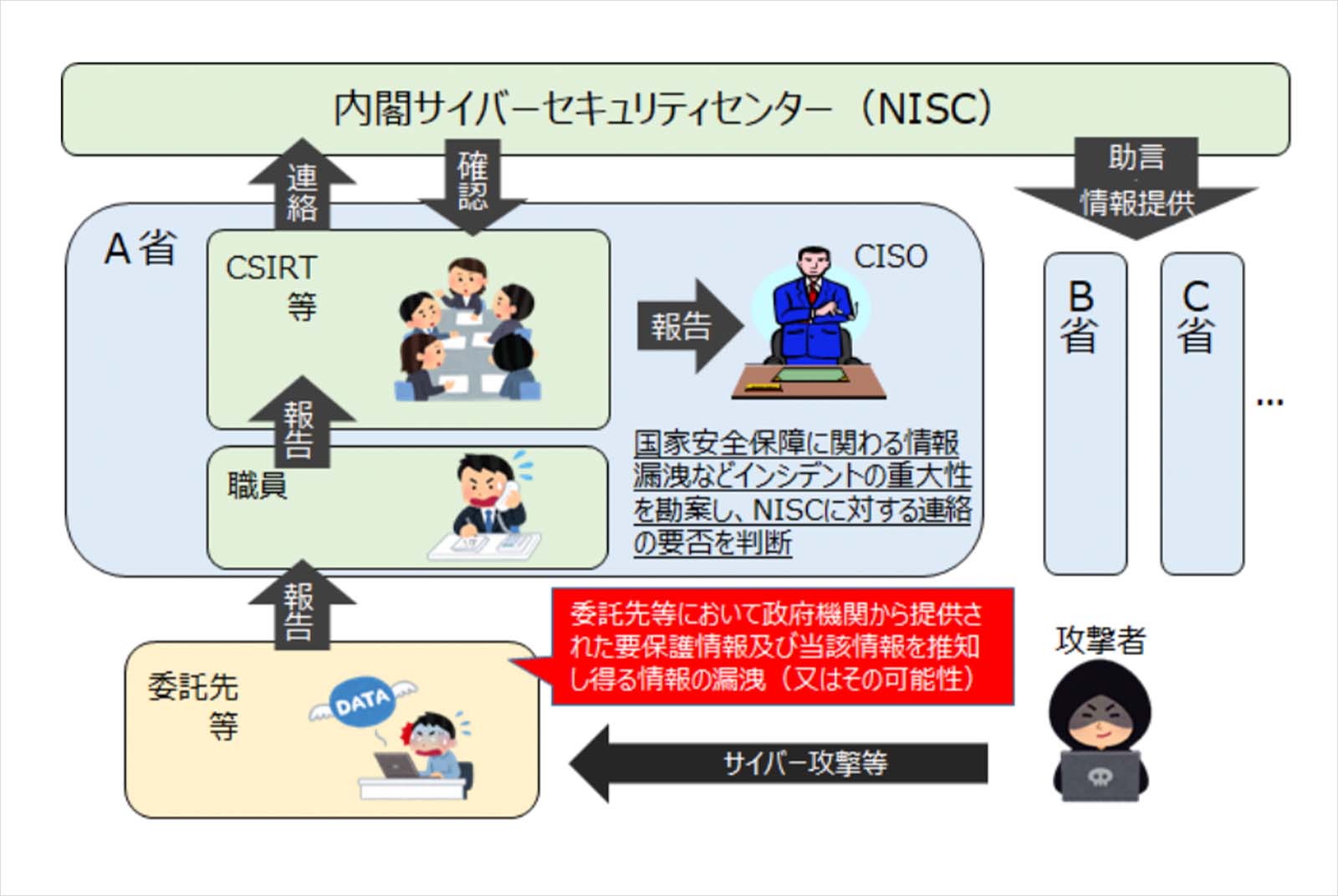

日本政府實施網路安全總體計畫,詳細列出面對資安危機的對策。圖片來源:截自日本國家網路安全中心網站

日本政府實施網路安全總體計畫,詳細列出面對資安危機的對策。圖片來源:截自日本國家網路安全中心網站

日本的例子也許更值得參考。根據網路安全技術廠商賽門鐵克(Symantec)的資料顯示,日本得逞的網路攻擊案例曾在一年內驟降超過50%。研究人員把日本的長足進步歸功於網路衛生文化,以及日本政府於2005年開始實施的網路安全總體計畫。

這項計畫的相關政策巨細靡遺,針對政府機構、關鍵基礎設施業者、民營企業、大專院校和個人,全都有明文規定的資安要求。研究也發現,日本是唯一要求關鍵系統必須設置物理隔離網閘的國家。而在這項總體計畫實施後的幾年裡,比起其他國內生產毛額相近的國家,日本的設備更不易受到網路攻擊。

我們還是需要畫定紅線,我相信大家都能認同有些目標必須是網路攻擊的禁區,或許可以先從醫院、選舉基礎設施、飛機、核設施等開始。

面對網路攻擊和外國勢力散布不實資訊,如果要建立防禦能力,政府政策和全民對網路威脅的意識缺一不可。資訊戰也一樣,例如美國人很容易被假資訊和陰謀論收買,因為他們缺乏一眼看穿來自國內外的影響戰的方法。誠如俄羅斯干預2016年美國大選的行動曝光後,政治學者約瑟夫・奈伊(Joseph S. Nye)所說的:「在網路資訊戰的時代,捍衛民主不能光靠科技。」

這些就是我們這個時代的關鍵任務,許多人會說,這太難了,是不可能的任務。但我們過往曾經召集科學界、政府、產業界和民間最優秀的頭腦,一起克服了攸關存亡的嚴峻挑戰,再這麼做一次又何妨?(延伸閱讀|課程非機密,用Zoom沒關係?成大資安教授:忽略威脅是「真誠的無知」,貪圖方便是「盡責的愚蠢」)

作者:妮可・柏勒斯(Nicole Perlroth) 出版社:麥田出版 出版日期:2021/10/2