「俄羅斯駭客是非常、非常強的,」曾任刑事警察局偵九隊長,轉戰金融業仍與國內外駭客互動頻繁的資安專家李相臣,一談到這次的俄羅斯入侵烏克蘭引發的網路大戰,話說得堅定。

真實戰役,兩軍交鋒;網路世界,跨國駭客同樣激烈對壘,引發全球矚目。

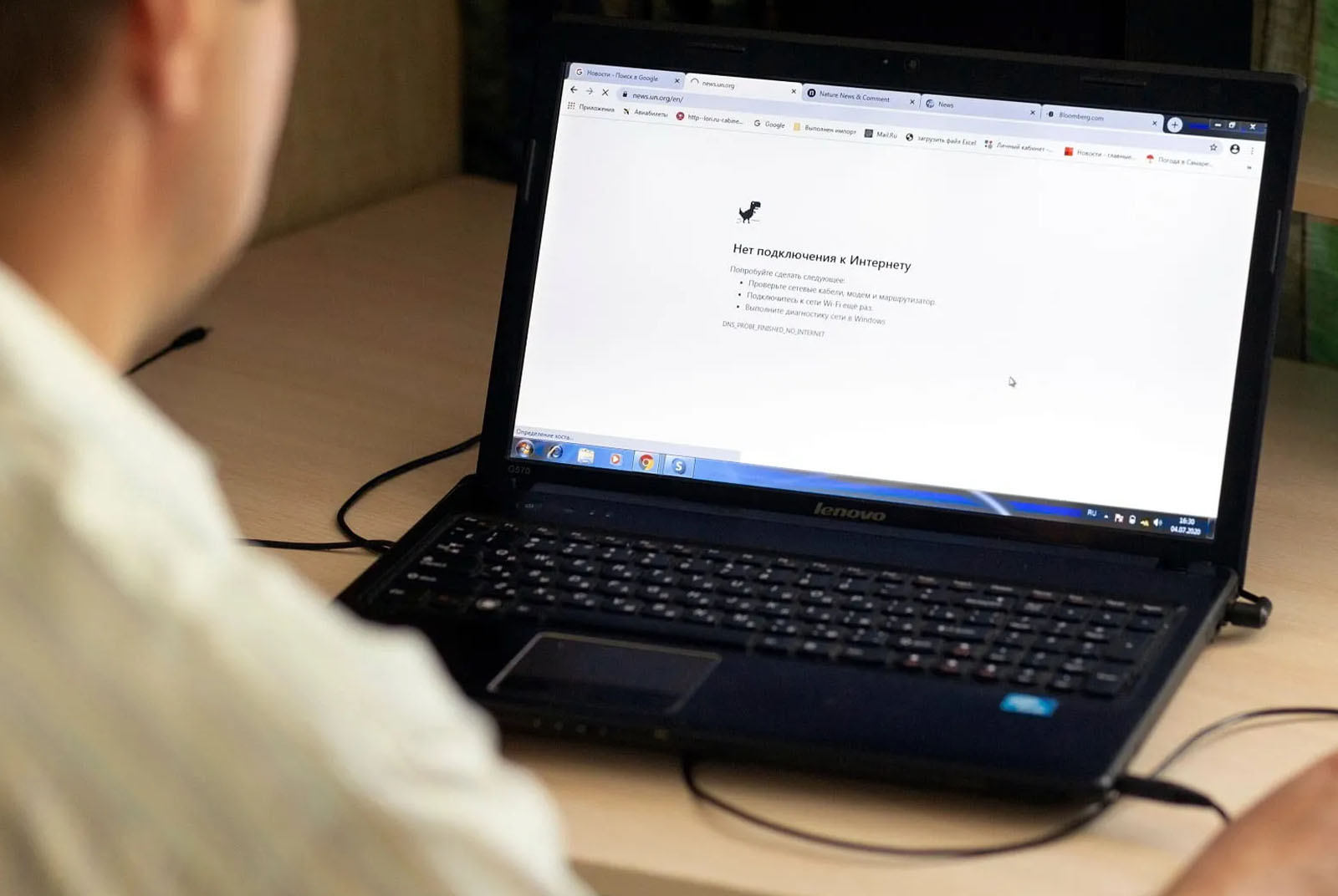

近一週來,俄羅斯、烏克蘭駭客集結火拚,備受各國媒體關注,但觀察其手法,可見雙方駭客都大量使用DDoS(分散式阻斷服務)攻擊,以大流量攻擊對方目標伺服器,致烏克蘭政府網站官網崩潰、民眾無法連線,俄羅斯電視台也被駭,播起了烏克蘭國歌。

但是,這些受駭網站都在數小時內恢復連線、正常運作,而烏克蘭的關鍵基礎設施,包括水、電、瓦斯、手機通訊、網路通訊、先進武器電腦程式,從外界訊息看來,尚未因俄羅斯駭客的網路攻擊而慘遭破壞。

台灣資安專家、駭客們觀點一致認為:兩國駭客都還在「文攻武嚇」階段,互相宣示「我可以控制你的電腦」能力而已,但「俄羅斯沒有真正要打,現在只是威嚇,」

李相臣認為,俄羅斯總統普丁及俄國駭客,應早已埋藏許多惡意程式,且有實力破壞烏克蘭水電、金融、通訊等關鍵設施,尚未啟用,只是覺得「還不到決戰時刻!」

時機未到,民生設施尚未被破壞

這一系列被烏克蘭國家安全局稱為「混合戰」的新型態數位戰爭,與實體作戰相輔相成,更因於烏克蘭數位轉型部長費多羅夫(Mykhailo Fedorov)四處求助、美國太空探索科技公司SpaceX創辦人馬斯克的星鏈(Starlink)衛星應援,以及費多羅夫趁勢在社群媒體Telegram創建「烏克蘭IT軍隊」等消息不斷傳出,讓雙方網路攻擊進展,備受矚目。

時間回到23日下午四點,比俄羅斯總統普丁發動戰爭,還提前10小時。

俄羅斯駭客率先發動的DDos攻擊,讓大規模流量如深水炸彈,跨越地理限制、猛然灌進烏克蘭政府、銀行網站,並快速蔓延。

這一波攻擊,先導致烏克蘭國防部、外交部、內政部、國家安全局等政府網站,以及兩大銀行普里瓦(Privatbank)與國家儲蓄銀行(Oschadban)當日下午集體崩潰、無法連線。

雖然短短幾小時即恢復運作,但由於緊接著俄羅斯軍隊正式進攻烏克蘭,實體、虛擬即將同步開打,讓烏克蘭知名資安公司Cyber Unit Technologies創辦人奧舍夫(Yegor Aushev)在地下駭客論壇廣發英雄帖,高呼「烏克蘭網絡社區!參與國家網路防禦的時候到了!」

隔日,全球最大駭客組織匿名者(Anonymous)立刻響應!除俄羅斯克里姆林宮網站、新聞機構RT、國家電視頻道陸續斷線,俄羅斯國家電視頻道甚至一度狂播烏克蘭愛國歌曲。

但兩國被癱瘓網站都在短短數小時重新連線、恢復運作,且以銀行官網為例,斷網當下,民眾雖無法連線該網站進入網銀,但只要親赴銀行、仍能提款。

因此,李相臣認為,當國際組織都呼籲俄羅斯勿攻擊烏克蘭民生機構,俄國駭客對此看來也不需要用大手段,畢竟這不是美、俄大戰,且「要是真正破壞,就拉不回烏克蘭民心。」

先短暫影響運作、製造恐慌

從歷史來看,俄羅斯駭客的確有能力癱瘓烏克蘭人的日常生活。

據網絡安全公司ESET和賽門鐵克研究,烏克蘭自2015年起多次遭遇駭客攻擊,當年就導致上百萬居民斷電六小時;隔年俄羅斯駭客又針對烏克蘭電網植入惡意軟體,致首都基輔供電、供暖遭斷。俄羅斯在冬天斷電備受國際譴責。

| 日期 | 攻擊型態 | 攻擊目標 | 影響 |

|---|---|---|---|

|

2015/12/23 |

NotPetya病毒 |

烏克蘭電力、銀行、電信、政府部門系統 |

|

|

2016/12/17 |

NotPetya病毒 |

烏克蘭首都基輔的暖氣與電力系統 |

|

|

2022/1/14 |

DDoS攻擊 |

烏克蘭70個政府網站,包括外交部、國家安全與國防事務委員會 |

全數網站無法連線、幾小時後才恢復 |

|

2022/2/15-16 |

DDoS攻擊 |

烏克蘭國防部及武裝部隊網站、兩家國營銀行Privatbank及儲蓄銀行Oschadbank |

網站無法連線、服務中斷 |

|

2022/2/23 |

DDoS攻擊 |

烏克蘭外交部、內政部、國防部、國家安全局等多個政府部門網站;兩大國營銀行及其他金融網站 |

|

資料來源:各媒體報導 整理:鍾張涵

但這次,俄羅斯駭客卻未啟動斷電、斷暖氣等做法,反而都只採取DDoS攻擊網站,且僅啟動一個被ESET認定早在去年11月底就悄悄植入、如今才啟動的惡意軟體Wiper攻擊,讓烏克蘭部份金融、IT和航空業者數百台電腦資料毀損、電腦無法開機。

一位有駭客背景、在美國工作的不具名台籍資安專家解釋,這兩種攻擊手法都屬於成本最低的攻擊模式,缺乏硬體實體毀滅性,電腦資料假如有備份,也容易恢復,所以俄國駭客只打算短暫影響對方運作、製造恐慌。(延伸閱讀|資訊戰時代,捍衛民主不能光靠科技!美國人易被陰謀論收買,因為看不穿這件事)

台灣半導體、券商已被中國網軍試過一輪

值得注意的是,此次烏克蘭遭受的Wiper網攻,被發現埋藏三個多月才啟動。外媒彭博報導解釋,俄羅斯駭客平日就預先規劃,發送各式假消息、假影片,日常寄送電子郵件附帶埋藏病毒碼的假word、excel,潛伏至民間企業、政府網站、金融公司等多個地方,靜待時機。

就像烏克蘭2015年及2016年遭斷電、斷網,也被認為有俄羅斯駭客事先、長期埋入惡意病毒。

而這樣沉默不顯、靜待時機發動的「數位定時炸彈」,李相臣和多位駭客認定:中國駭客也在台灣埋藏不少。

兩年前,《天下》獨家揭露中國駭客執行「凱美拉行動」致七家台灣半導體公司設計圖被看光;三個多月前,元大證、統一證等七家金融業者,遭駭客冒名下單買港股。

諸多重大事件,讓白帽駭客、奧義智慧共同創辦人吳明蔚在協助調查後,發現都是:中國國家級駭客組織APT10所為。

吳明蔚說,這不僅是「今日烏克蘭、明日台灣」的問題,而是中國駭客針對台灣民生基礎設施如中油、金融機構、半導體供應鏈,都被「全面測試過一輪」,顯然有所針對,許多未爆彈尚未發掘。(延伸閱讀|早9晚9、簡體字小抄⋯⋯資安公司3證據 揭中國駭客攻擊7家台灣半導體廠)

每月4,000萬次網攻,應提高警戒演練網路「韌性」

如今,台灣每月遭受多達2,000萬至4,000萬次的境外網攻,李相臣更一字一句清晰強調,「中國大陸駭客現在也很厲害、非常厲害!」

台灣如何防禦?

行政院資通安全處處長簡宏偉指出,政府正提高警戒,會借鏡烏俄網攻兩邊經驗、同步參考。包括學俄羅斯演練「倘若網路遭斷,仍能維持國內金融體系正常運作」;一方面也學習烏克蘭,多協同海內外駭客兵團與資安專家,演練台灣的網路「韌性」,能在戰時依然保持通訊暢通、不被奪走對外發言權。

李相臣以「共機擾台」為例,指出中國為測試雷達偵測死角,不斷從各角度飛來戰機、看台灣如何反應、反應時間耗時多久等,找到下一次測試的新切入點;資安亦然,「對方不斷try(測試),台灣要學會自己不斷清,」對DDoS攻擊也能有「快速分流、復原、重啟備份」等機制演練。

民間義勇軍也正沙盤推演,吳明蔚透露,現在至少有300多名海內外跨行業「台灣宅男駭客」固定開讀書會、搜集重大資安事件、協助封存惡意程式交互研究,「相信我們必能演練出一個網路不被癱瘓、交戰到贏的策略!」吳明蔚說。

世界大戰3.0,重大破壞病毒=武器的潘朵拉

也許,就像「震網」(Stuxnet電腦病毒,被設計來針對伊朗核能設施)前車之鑑,以其為主題拍成的《零日網路戰》紀錄片中,用了「世界大戰3.0」描述新時代戰爭中的網路攻擊,並以此描述病毒與網路武器的威力:「就像1945年,當人類開啟武器的潘朵拉盒子,就不可能再放回去!」(指美國用原子彈終結二戰)。

烏俄網攻,資安專家和駭客都說,俄羅斯駭客尚未端出實力,除非遭遇「美俄大戰」、要求一擊致勝;另一駭客大國中國亦然,正暗藏許多惡意程式於台灣各行各業各設施,靜待時機。

台灣駭客如何演練出一個贏的策略?

「就等著戰時開箱了!」吳明蔚嘆口氣。

(責任編輯:曹凱婷)

(本文轉載自《天下雜誌》,授權《未來城市@天下》刊登。未經同意請勿轉載。)

延伸閱讀

最新圖解》俄羅斯、烏克蘭開戰:普丁的盤算?會殃及台灣嗎?

解除「今日烏克蘭,明日台灣」疑慮?拜登特使團的背後盤算

專訪已接到2020大選案的網軍操盤手:確實有人做共產黨生意